Riconoscere email false alcuni accorgimenti….

Molti mi chiedono, spaventati dalle ultime notizie dei media relative ai virus inviati tramite email, come prevenire spiacevoli sorprese.

Ho scritto questo post per dare alcune indicazioni e qualche strumento gratuito per riconoscere questo tipo di email.

Possedere un buon antivirus non vuol dire dormire sonni tranquilli. Ci sono molti tipi di antivirus, da quello free a quello a pagamento, che non rilevano tutte le minacce (soprattutto le ultime).

Io consiglio come antivirus Quick Heal. Molto leggero e in costante aggiornamento. Dà la possibilità di inviare al centro di protezione eventuali file sospetti. Si può avere anche in versione Server-Client.

Prima Cosa... non cliccare su link nella mail e non scaricate/aprite allegati senza aver letto tutta la mail. Nella maggior parte dei casi leggendo la mail si capisce nel modo in cui è scritta che si tratta di pishing (cercando di fingersi un qualche portale web o istituto bancario/postale)

Alcuni domini che i pisher utilizzano falsificando il mittente sono:

- paypal.it o pay-pal.it ( Paypal utilizza paypal.com e nessun’altra variante)

- poste-italiane.it, posteitalia.it, ecc.

- contobancapostaonline e relative varianti (falso, il dominio ufficiale è poste.it)

- se ne avete uno anche dal vostro dominio ( sapete Voi quali mail sono attive, contattate il vostro tecnico in caso di dubbi)

Come verificare il mittente:

In caso di dubbi si possono utilizzare strumenti utili e gratuiti direttamente online come:

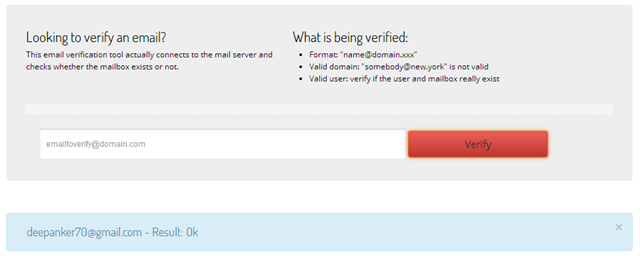

FREE EMAIL VERIFIER: Semplice servizio web per controllare se un account di posta elettronica esiste o meno. Basta inserire l’indirizzo nello spazio e cliccare sul pulsante Verify per ottenere il risultato. Il servizio verifica molto velocemente l’indirizzo digitato riportando un report sulla esistenza.

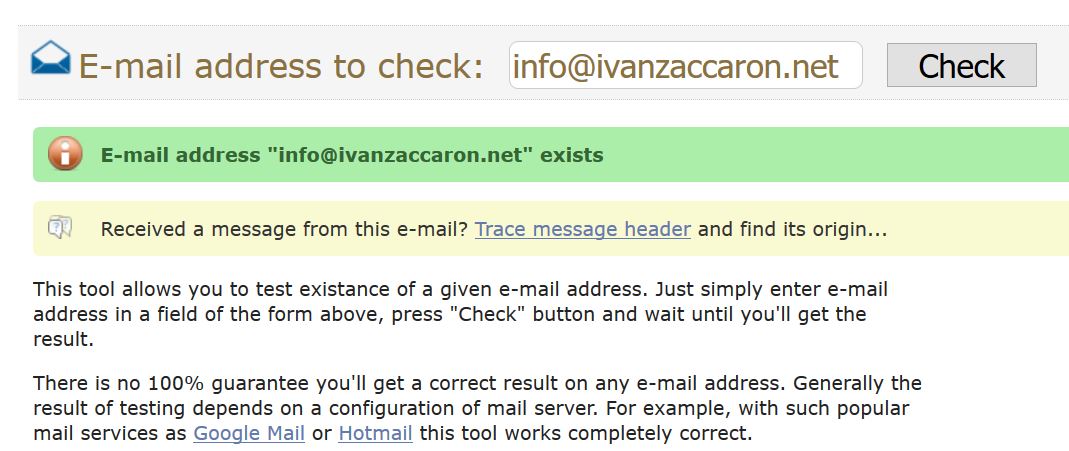

SMART IP, come il precedente inseriamo nell’apposito spazio l’indirizzo da verificare e clicchiamo su Check. Sapremo rapidamente se la mail esiste o è fasulla.

L’ Oggetto del messaggio

Attenzione all’oggetto. Per attirarvi nella loro trappola utilizzano oggetti impattanti.

Eredità ricevute da parenti che non avete mai conosciuto (io ne ricevo una al giorno, che fortuna!). Somme di denaro offerte dopo aver cambiato una password o altri tipi di richieste anche in altre lingue o in italiano grammaticalmente scorretto.

In questi casi al 99,9 % si tratta di spam o pishing.

Il Corpo del Messaggio

Leggete sempre le email, non cliccate mai i link senza aver letto.

All’interno del codice HTML (se abilitato) può esserci qualche funzione che consente azioni illegali sul vostro pc.

Se non avete richiesto un reset della password non cadete nel tranello. Esistono pagine create ad hoc con la stessa grafica dei portali che utilizzate. Sembra di essere sul portale ufficiale ed invece state fornendo i vostri accessi a sconosciuti.

Eliminate la mail!

Ci sono cascato cose davo fare?

Vediamo come comportarci:

- se avete inserito nome utente, password o altre informazioni in una pagina web sospetta, contattate immediatamente il vostro istituto di credito o il servizio di cui avete svelato le credenziali e raccontate l’accaduto al team di assistenza per limitare i danni conseguenti alle vostre azioni.

- se avete scaricato ed eseguito un allegato e contratto un ransomware e vi ritrovate con una richiesta di riscatto per rivolgetevi immediatamente al vostro esperto di fiducia.

- se avete scaricato ed eseguito o eseguito direttamente l’ allegato questi sono i passaggi da compiere.

- Riavviate il computer in modalità provvisoria ed effettuate una scansione con un antivirus, utilizzate https://it.malwarebytes.com/, cambiate la password di sistema e qualsiasi altra password digitata dopo l’infezione.

Per Concludere….

Seguendo piccoli accorgimenti si possono evitare danni ai propri dati e alla propria infrastruttura di rete. Con il passare del tempo la tecnologia si evolve e anche i malintenzionati si evolvono affinando tecniche che possono portare alla perdita dei dati.

Tenete sempre gli occhi ben spalancati ed evitate click frettolosi. In caso di dubbi scrivete o commentate questo post.

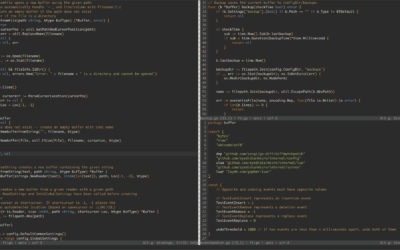

Micro Editor per linux

Micro è un moderno editor molto intuitivo da utilizzare da terminale. Caratteristiche Micro Editor Semplice da usare La funzione numero uno di Micro è quella di essere facile da installare (è solo un binario statico senza dipendenze) e facile da usare. Altamente...

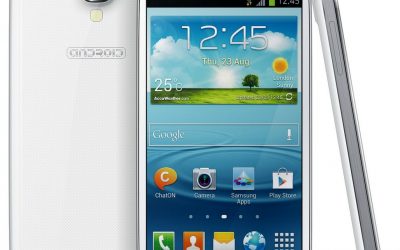

Come velocizzare cellulare Android

Ciao! Spesso devo far fronte a richieste di sistemazione del cellulare di dipendenti. Cellulari che risultano essere lenti per qualche motivo....... ho scritto questo articolo "come velocizzare cellulare android" per mettere in condizione, chi vuole, a...

MAC – Recuperare libreria iPhoto da Time Machine

....recuperare libreria iphoto? Ti sipego come fare... Ad un mio amico hanno rubato l' iMac ma per fortuna il disco sul quale eseguiva il backup non è stato rubato, era necessario recuperare la libreria iphoto. Lasciando perdere le modalità con il quale è...

Potenziare segnale wifi chiavetta USB

Potenziare segnale wifi chiavetta USB Non hai modo di spostare o posizionare in altri posti il tuo apparato con chiavetta wifi? Ti spiego come potenziare il segnale wifi di una chiavetta USB. Mi sono trovato in un appartamento dove il segnale wifi non copriva tutte le...

Connessione Internet in Croazia

Sono tornato da poco dalla Croazia e a breve ritornerò. Mi sono trovato a lavorare in posti come questi....Incantevoli a dir poco....e la connessione internet in Croazia com'è? Clima perfetto e pace a volontà. Dopo aver goduto del paesaggio ed aver assaggiato alcune...

Riforma del Codice Penale 14 giugno, ok al Trojan di Stato

Il trojan di Stato è legale (cavallo di Troia) Il 14 giugno 2017 con 267 sì e 136 contrari la Camera dei Deputati ha approvato la legge di riforma del codice penale, del codice di procedura penale e dell'ordinamento penitenziario. Il Trojan di Stato... Novità che...