Il primo post del mio Blog lo voglio dedicare a tutti quelli che hanno creduto e continuano a credere in me e nelle mie capacità. Grazie a tutti!

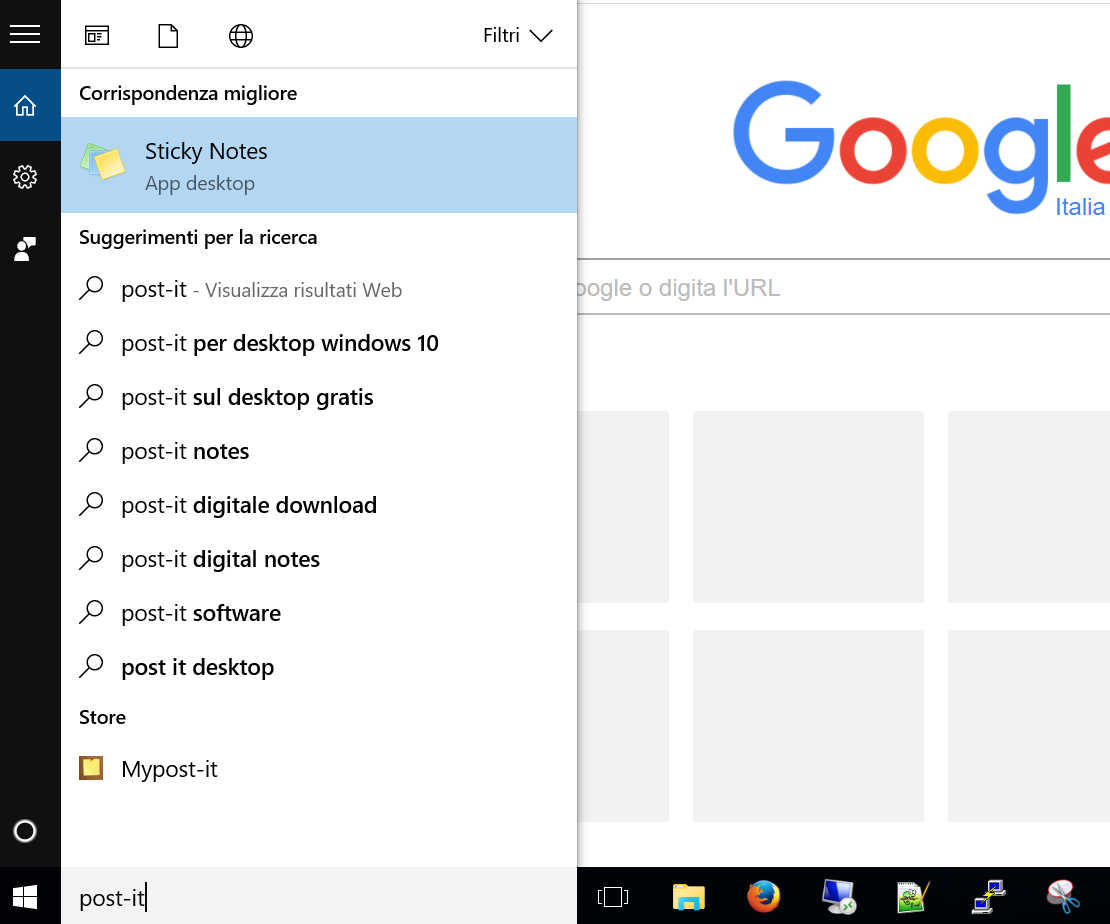

Riforma del Codice Penale 14 giugno, ok al Trojan di Stato

Il trojan di Stato è legale (cavallo di Troia)

Il 14 giugno 2017 con 267 sì e 136 contrari la Camera dei Deputati ha approvato la legge di riforma del codice penale, del codice di procedura penale e dell’ordinamento penitenziario. Il Trojan di Stato…

Novità che interessano il mondo informatico che consentono alle autorità giudiziarie di autorizzare l’ immissione di captatori informatici (Trojan) in dispositivi elettronici portatili: sarà prevista una specifica disciplina così articolata:

- l’attivazione del microfono deve avvenire solo in conseguenza di apposito comando inviato da remoto e non con il solo inserimento del captatore informatico, nel rispetto dei limiti stabiliti nel decreto autorizzativo del giudice;

- la registrazione audio sarà avviata dalla polizia giudiziaria o dal personale tecnico incaricato, su indicazione della p.g., che dovrà indicare ora di inizio e fine della registrazione e darne atto nel verbale descrittivo delle modalità di effettuazione delle operazioni;

- l’attivazione del dispositivo sarà sempre ammessa quando si procede per i delitti ex art. 51, commi 3-bis e 3-quater c.p.p.; fuori da tali casi, nei luoghi di cui all’art. 614 c.p. soltanto se sia in corso l’attività criminosa, nel rispetto dei requisiti previsti per le intercettazioni telefoniche;

- il decreto autorizzativo del giudice deve indicare le ragioni che rendono necessaria questa specifica modalità di intercettazione ai fini delle indagini;

- il trasferimento delle registrazioni deve avvenire soltanto verso il server della Procura e al termine della registrazione il captatore informatico deve essere disattivato e reso definitivamente inutilizzabile su indicazione del personale di p.g. operante;

- è previsto l’utilizzo solo di di programmi informatici conformi ai requisiti tecnici stabiliti con apposito decreto ministeriale;

- quando ricorrano concreti casi di urgenza specificamente indicati che rendano impossibile la richiesta al giudice, solo per i delitti di cui all’art. 51, c. 3-bis e 3-quater c.p.p., il P.M. potrà disporre l’utilizzo di captatori, salvo convalida del giudice entro 48 ore;

- i risultati delle intercettazioni ottenuti tramite impiego di trojan potranno essere utilizzati a fini di prova soltanto dei reati oggetto del provvedimento autorizzativo; potranno essere utilizzati in procedimenti diversi solo se indispensabili per l’accertamento di reati per i quali è previsto l’arresto obbligatorio in flagranza ex art. 380 c.p.p.;

- i risultati di intercettazioni che abbiano coinvolto occasionalmente soggetti estranei ai fatti per cui si procede non potranno essere in alcun modo conoscibili, divulgabili e pubblicabili.

Cosa dicono i legali

Alcuni legali dichiarano che le problematiche in merito iniziano però quando si considera la lista dei reati per cui l’uso del trojan di Stato è ammesso, elencata in un lungo articolo con ben 95 commi e molto confuso.

Le potenzialità del trojan sono estremamente invasive e pervasive: consente a chi indaga di accedere a tutto il contenuto della periferica infettata: e-mail, file, chat, immagini, video, screenshot, rubrica, etc. Sui nostri device ci sono molte informazioni della nostra vita privata.

La legge detta le basi affinché l’utilizzo del trojan possa essere lasciato ampiamente alla discrezioni sia del Governo, cui ora spetta il compito di disciplinare le intercettazioni di comunicazioni con i captatori, sia a giudici e pm che si troveranno nei fatti ad adoperarli e avranno fra le mani uno strumento per acquisire l’intera vita digitali degli indagati.